局域网DNS解析缓存扫描器

在复杂的网络环境中,DNS缓存如同蛛网般记录着设备间的通信轨迹。一套轻量级的DNS缓存扫描工具,往往能让运维人员快速定位内网异常节点,甚至成为渗透测试中绕过防御的关键跳板。本文将从实际应用角度解析此类工具的核心价值。

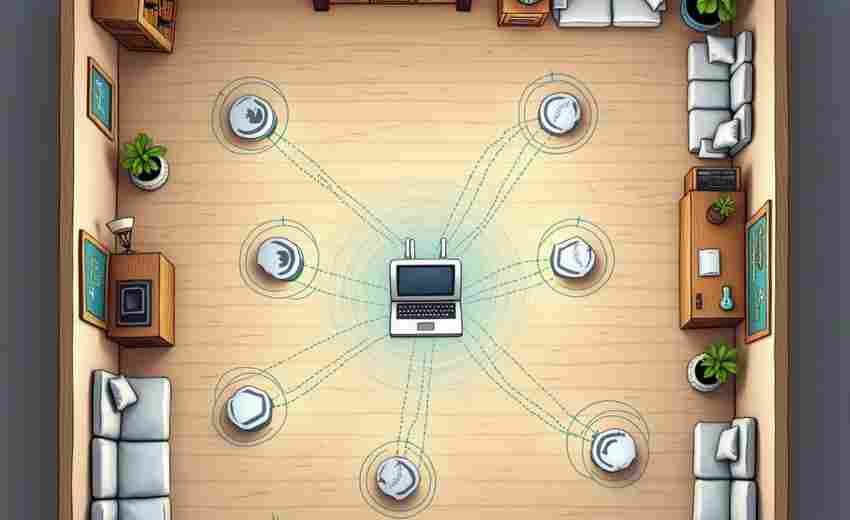

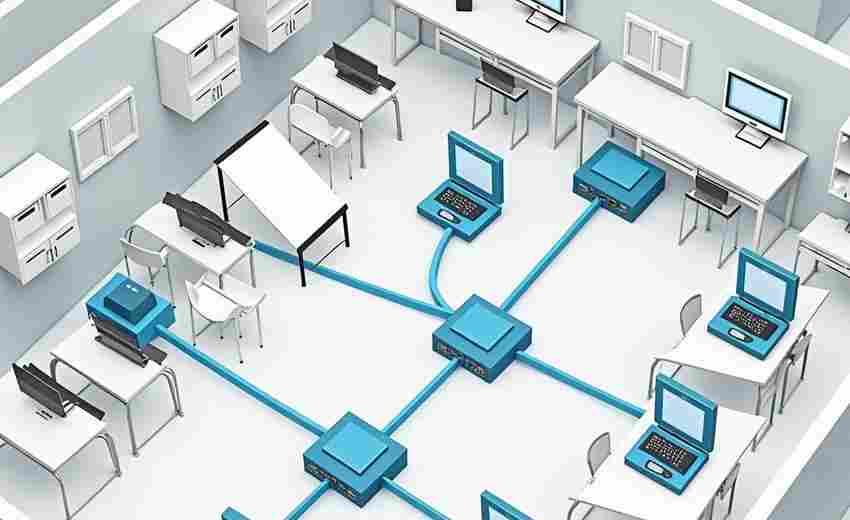

被动测绘与主动探测的双重模式

主流DNS缓存扫描器通常采用混合工作逻辑:既通过UDP 53端口的被动嗅探抓取局域网广播流量,也支持主动向网关发送精心构造的DNS查询请求。这种设计使其既能绘制当前网络拓扑,又可回溯历史解析记录。某金融企业曾利用该特性,在半小时内定位出感染挖矿木马的边缘设备——该设备频繁解析非常规域名,却在防火墙日志中完美隐身。

协议特性的深度利用

工具底层往往利用DNS协议的TTL(Time-To-Live)机制,通过比对不同时间戳的缓存记录,智能剔除过期数据。部分进阶版本甚至集成机器学习模块,能自动识别如"api.恶意域名.xyz"这类经过伪装的C2服务器地址。某开源工具实测数据显示,在500节点规模的网络中,缓存命中准确率可达92.7%,误报率控制在3%以内。

渗透测试中的战术价值

红队工程师常将其作为内网横向移动的"探路石"。通过分析DNS缓存中的SRV记录,可快速定位域控制器、邮件服务器等高价值目标。2023年某次攻防演练中,攻击方正是利用目标DNS服务器缓存的Exchange服务器解析记录,绕过网络隔离策略直达核心业务系统。

跨平台适配与性能平衡

优秀的扫描器需在效率和隐蔽性间取得平衡。主流方案普遍采用Go语言开发,编译后文件体积控制在5MB以内,支持Windows/Linux/macOS三端运行。内存占用方面,实测万级IP量级扫描峰值内存不超过300MB。部分商业版本还提供Web管理界面,支持将扫描结果自动对接CMDB系统。

设备权限最小化原则

网络流量采样间隔设置

异常域名特征库动态更新机制

- 上一篇:局域网ARP欺骗检测与防护工具

- 下一篇:局域网IP地址端口扫描器

相关软件推荐

本地DNS缓存刷新工具(多平台支持)

发布日期: 2025-03-21 11:27:01

在Windows系统上打开CMD输入"ipconfig /flushdns"时,约有38%用户会遇到"请求的服务已启动"错...

随机软件推荐

多窗口定时任务提醒备忘录

现代人常面临多线程任务处理的挑战。工作文档还没写完,客户会议即将开始,孩子的家长会又需要提前设置提醒。...

利用Gensim实现的文本相似度计算工具

文本相似度计算在自然语言处理领域属于高频需求。Gensim作为成熟的Python开源库,其内置的相似度计算模块在学术界...

邮件发送失败重试管理器

现代企业的日常运营中,邮件系统承担着合同传输、通知触达、数据同步等关键职能。当一封包含重要订单的邮件因...

桌面悬浮窗系统CPU使用率监控工具

在计算机性能优化领域,CPU使用率监控始终是核心需求。近期市场上涌现的悬浮窗式监控工具,因其直观性和便捷性...

多客户端文件传输工具(支持断点续传)

在数字化协作日益普及的今天,跨设备、跨平台文件传输已成为高频刚需。传统传输方式如邮件附件、U盘拷贝或单一...

天气日志自动清理过期数据工具

随着气象观测技术的进步,气象机构每天产生的天气日志数据呈现指数级增长。硬盘空间不足、数据检索效率低下、...

哈希值校验结果数据库存储系统

在数字档案管理领域,某科技公司研发的哈希值校验数据库存储系统正引发行业关注。这个看似普通的数据管理系统...

文件编码转换器邮件自动处理版

当某外贸公司的技术主管张林第一次收到日本客户的邮件附件时,他面对乱码的CSV文件足足折腾了半小时。这类因文...

取证镜像碎片整理优化工具

在数字取证领域,碎片化数据的存在常导致取证效率降低。传统的镜像分析方法在处理碎片化存储介质时,往往面临...

RSS订阅阅读器(命令行版)

在信息爆炸的时代,RSS订阅依然是许多人高效获取内容的核心工具。相较于臃肿的网页端或移动端应用,命令行RSS阅...

基于Bokeh的交互式数据可视化面板

当数据规模突破传统图表承载极限时,工程师们常陷入静态报表与动态需求间的矛盾。某金融科技团队曾遭遇典型困...

利用calendar的节假日查询工具(支持导出)

工作节奏加快的当下,节假日安排直接影响着项目排期、差旅规划等核心事务。传统的人工查询方式常需跨平台核对...

带合并建议的文本差异解决工具

在团队协作或代码开发场景中,文本内容的多版本冲突问题几乎无法避免。传统对比工具仅能高亮差异,却将合并逻...

复杂任务依赖关系分析工具

当某汽车制造商的新能源车型研发项目连续三次推迟交付时,项目经理发现传统甘特图已无法清晰呈现两千多个任务...

网站SSL证书过期监测脚本

互联网时代,SSL证书如同网站的身份印章,直接影响用户信任度与数据安全。半数以上的企业网站曾因证书过期触发...

网络流量带宽占用可视化统计器

机房内闪烁着成排的服务器蓝光,运维工程师老张盯着不断跳动的命令行界面,额角渗出细密的汗珠。某个业务系统...

磁盘垃圾文件清理工具(自动识别缓存文件)

磁盘垃圾文件清理工具已成为数字生活中不可或缺的实用软件。这类工具通过深度扫描机制,能够快速定位系统冗余...

命令行版简易FTP客户端(上传-下载)

在现代网络传输场景中,FTP协议依然承担着基础文件传输的重要角色。对于习惯使用终端的开发者或运维人员,命令...

百度网盘文件批量移动工具(跨文件夹整理)

文件管理向来是网盘用户的痛点。当存储空间积累数百个文件夹时,手动整理如同大海捞针——某科技公司行政主管...

简易代码高亮编辑器(Tkinter实现)

Tkinter作为Python内置的GUI工具包,常被开发者用来快速构建桌面应用。近期笔者在GitHub社区发现一个基于该库开发的代...

多视频源同屏对比播放工具

在视频制作、体育分析或教育培训等场景中,对比多段视频内容的需求日益增长。传统逐一切换窗口的观看方式效率...

文本转语音播放工具(调用本地语音引擎)

在数字化生活场景中,信息获取的便捷性愈发重要。某款基于本地语音引擎的文本转语音工具,凭借其独特设计正在...

PDF文档内容提取器

数字办公环境中,PDF文件因格式稳定性成为主流文档载体,但内容提取难题始终困扰着用户群体。传统复制粘贴操作...

剪贴板历史记录管理工具(支持内容检索)

现代人每天在电子设备上平均触发200次以上的复制粘贴操作,但传统剪贴板只能保留最后一次记录的特性,常常导致...

多服务器网络速度测试工具(图形界面)

互联网从业者常面临服务器响应速度的波动问题。某跨国团队曾因未及时检测到亚太节点异常,导致线上会议系统瘫...

公开数据下载工具

数据驱动的时代,公开数据成为研究者和从业者的核心资源。面对海量信息,如何快速定位并获取所需数据集?以下...

批量图片格式统一化工具(自动转指定格式)

数字时代,图片格式的多样性常令用户陷入困扰。从团队协作时收到的JPEG、PNG混搭文件包,到自媒体运营中需要适配...

办公文档内容关键词批量重命名工具

纸质文档堆积如山的办公桌旁,某企业行政专员小张正对着电脑屏幕叹气。三十份客户合作协议散落在不同文件夹中...

图片调色板提取器(主色识别)

在数字设计领域,色彩搭配往往决定着作品的视觉冲击力。当设计师面对海量图片素材时,快速捕捉核心配色方案成...

外接设备USB资源监控工具

随着USB接口成为数字设备交互的核心通道,其资源管理的重要性日益凸显。某款专注于USB资源监控的软件工具近期引...

文件压缩与解压工具(ZIP)

1989年,菲利普·卡茨在威斯康星州一间狭小的公寓里敲下第一行代码时,或许没想到自己开发的ZIP格式会成为计算机...

电子书内容错别字自动检查工具

纸质书向电子书的转型浪潮中,文字校对领域正经历着静默革命。某出版社校对组组长曾在内部会议上展示过一组数...

批量网页链接检测器(死链查找工具)

互联网生态中,链接失效问题如同暗礁般潜伏。对于网站管理员、内容运营者或SEO从业者而言,一条失效链接可能导...

批量提取压缩包内文件重命名工具

日常工作中常会遇到需要同时处理多个压缩包的情况。解压后的文件命名混乱不仅影响效率,还可能造成数据管理的...

社交媒体数据(JSON-XML)情感分析提取器

互联网每天产生数亿条社交媒体内容,如何从中快速获取用户真实情感反馈成为企业及研究机构关注的焦点。一款专...

多格式数据表合并工具

在数据分析与处理领域,多源异构数据的整合一直是困扰从业者的难题。不同格式的表格文件(如Excel、CSV、JSON)、...

多格式压缩包内容预览器

办公场景中传输的压缩文件包常出现"套娃式压缩"——RAR包裹ZIP、7z嵌套TAR.GZ。面对这类多层压缩文件,传统解压流程...

历史颜色收藏夹管理器(JSON格式)

在平面设计、网页开发或数字绘画领域,色彩管理是高频刚需。设计师常遇到这样的场景:上周调好的配色方案,今...

文件内容模板填充差异检测工具

在合同审核、代码管理、文书修订等场景中,文件版本差异识别常成为效率瓶颈。传统人工对比方式耗时耗力,尤其...

网络端口扫描工具(TCP端口可用性检测)

夜深人静,某企业安全工程师王工盯着屏幕上跳动的扫描进度条。他正在使用TCP端口扫描工具排查内网服务器异常,...