设备网络流量异常波动检测脚本

在数字化转型加速的今天,企业网络承载的业务量呈指数级增长,设备间的数据交互愈发频繁。网络流量的稳定性直接关系到业务连续性,但传统监控工具往往依赖阈值告警,难以应对突发性、隐蔽性较强的异常波动。一款基于轻量化设计的网络流量异常检测脚本工具,正逐渐成为运维团队的核心武器。

从数据到洞察:动态基线如何工作

该工具的核心逻辑在于动态基线建模。不同于固定阈值,脚本通过分析设备历史流量特征(如流量峰值周期、协议分布、连接频率),结合时间序列预测算法,自动生成流量行为的“正常画像”。例如,某台服务器通常在凌晨1点至3点进行数据备份,流量激增属于合理现象;但若工作日上午10点出现相似波动,则可能触发异常标记。

为降低误报率,工具引入了多维度关联分析。例如,当某台设备上传流量激增时,脚本会同步检测目标IP的地理位置、端口活跃度、会话持续时间等参数。若流量指向非常用端口或境外IP,即使未超出基线范围,也会触发二次验证机制。

实战场景:从预警到溯源的闭环

在某制造业企业的案例中,该脚本曾捕捉到生产线控制终端的异常流量。数据显示,一台设备在30分钟内发送了超过2000次DNS请求,目标域名包含非常规字符。运维团队介入后,发现该设备因固件漏洞被植入恶意程序,正尝试与外部服务器通信。由于工具提前10分钟发出预警,攻击行为在数据外泄前被阻断。

另一个典型场景是DDoS攻击的早期识别。通过分析流量协议分布突变(如UDP占比陡增)、源IP分散度异常,脚本可在攻击流量达到阈值前发出提醒,为防御系统争取关键的启动时间。

轻量化设计的取舍之道

考虑到企业环境差异,该工具采用模块化架构。基础版仅需500行代码即可实现核心检测功能,依赖库控制在NumPy、Scikit-learn等轻量级框架。对于需要高实时性的场景,用户可启用“流式处理模式”,以3%的精度损失换取95%的延迟降低。

但工具并非万能。面对高级持续性威胁(APT攻击),仍需结合流量镜像深度分析;在SD-WAN等复杂组网环境中,建议与网络拓扑管理系统联动,避免因路径变更导致的误判。

开源生态的扩展可能

目前已有开发者基于该脚本内核,衍生出容器安全监控插件、工业协议深度解析模块等分支项目。随着5G网络切片技术的普及,如何适配边缘计算场景下的微突增流量特征,将成为下一个迭代方向。

- 上一篇:设备摄像头画面共享工具

- 下一篇:设备网络连接故障诊断工具

相关软件推荐

随机软件推荐

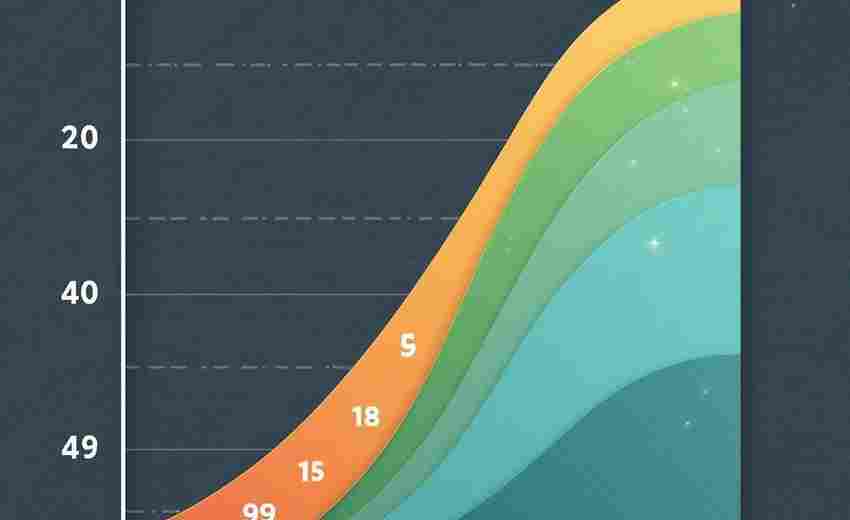

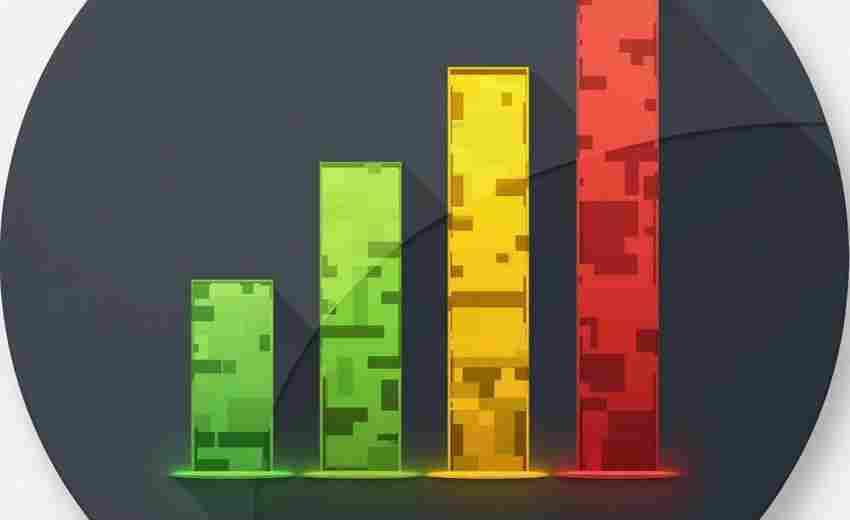

电影票房静态页面统计工具

电影票房数据作为行业风向标,直接反映市场动态与观众偏好。传统人工统计方式耗时耗力,数据更新滞后的问题长...

驱动程序版本比对更新提醒器

电脑蓝屏的瞬间,设计师小张盯着未保存的工程文件陷入绝望。设备管理器里陈旧的显卡驱动版本,正是这场灾难的...

采用APScheduler的定时任务管理程序

现代应用开发中,定时任务管理直接影响着系统稳定性和运维效率。当开发者尝试用原生线程或简单脚本实现定时功...

网页Cookie信息查看与管理工具

Cookie作为网站与用户交互的核心媒介,承担着记录登录状态、保存偏好设置等重要职责。随着隐私保护意识的增强,...

多账户邮件自动收发器

电商公司运营主管张琳最近遇到了棘手难题——团队管理的27个企业邮箱每天需处理近千封邮件,客服部门频繁漏单,...

随机农作物品种编号生成器(农业标准)

在农作物育种研究领域,规范化的品种编号管理是确保科研数据可追溯性的基础。随着全国农业技术推广中心《农作...

多账号微博粉丝数据抓取工具

互联网时代的数据挖掘需求催生了各类垂直工具,针对微博平台开发的粉丝数据抓取系统因其精准营销价值备受关注...

简易计算器GUI应用(支持基础运算与历史记录)

桌面计算器作为数字工具中的经典品类,始终保持着不可替代的实用价值。某款新近推出的计算器软件以极简设计为...

简易闹钟程序(带自定义提示音功能)

清晨的闹钟声,往往决定了新一天的情绪基调。一款支持自定义提示音的闹钟程序,正在成为许多人提升生活仪式感...

简易数字猜谜游戏(GUI版)

在众多休闲益智游戏中,数字猜谜因其规则简单却充满挑战性,始终保持着独特魅力。近期发现一款采用图形界面的...

局域网文件传输工具(基于socket)

在企业办公与团队协作场景中,文件传输需求始终占据重要位置。当云盘传输受限于网速,U盘共享存在安全隐患时,...

视频字幕自动同步调整器

剪辑视频时最头疼的瞬间,莫过于发现精心设计的台词与人物口型差了半拍。传统手动拖拽时间轴的方式如同大海捞...

自动重命名批量文件命名规范工具

在数字信息爆炸的时代,文件命名混乱导致的效率损耗已成为普遍痛点。无论是整理个人相册、归档工作文档,还是...

定时自动截屏存储工具

在日常工作或学习中,截屏功能的使用频率远超想象。无论是保存重要资料、记录操作步骤,还是捕捉一闪而过的灵...

日志文件行数统计与空行清理工具

在软件开发和系统运维中,日志文件的管理常成为隐形的时间杀手。某互联网公司运维团队曾统计,工程师每周平均...

健身房设备使用频率统计工具

现代健身房常面临设备资源分配难题——热门器械高峰时段排队严重,冷门设备长期闲置造成资源浪费。某科技公司...

终端版CPU-内存使用率监视器

在服务器维护、性能调优甚至日常开发场景中,实时掌握系统资源状态是工程师的必修课。当图形化界面成为奢望时...

简易二维码生成与解析工具(支持Logo嵌入)

在信息交互需求日益增长的今天,二维码已成为链接物理世界与数字世界的核心媒介。一款集生成、解析与Logo嵌入功...

局域网内简易聊天室(基于Socket)

互联网时代的信息传递离不开网络通信技术,对于开发者而言,掌握Socket编程如同厨师熟练运用刀具般重要。本文将...

简易股票价格查询桌面组件

对于股民而言,及时获取股价变动是日常刚需。传统的操作往往需要反复打开手机App或网页查询,效率低下且容易错...

简易终端SSH客户端(多会话管理)

窗口标签页挤满任务栏、服务器IP地址混淆、频繁输入密码手忙脚乱——每个运维工程师都遭遇过这些场景。传统SS...

系统环境变量AES加密配置工具

在分布式系统架构普及的今天,配置信息安全管理已成为企业技术团队的核心课题。某互联网公司运维部近期上线的...

网页内容自动翻页保存工具(滚动截图-PDF导出)

在信息碎片化时代,网页内容保存已成为现代人必备的数字生存技能。当遇到需要保存的长篇教程、连载漫画或深度...

命令行版IP端口连通性测试工具

IP端口连通性测试是网络运维中最基础的排查手段之一。面对服务器无法访问、服务异常等问题,技术人员通常需要快...

文件夹同步工具(本地-远程对比)

现代数字生活中,数据分散存储于多个设备或云端已成常态。文件夹同步工具凭借其核心的本地与远程对比功能,成...

环境变量合法性检测工具

在软件开发和运维领域,环境变量如同系统的"神经末梢",承载着配置信息、密钥、服务地址等关键数据。环境变量配...

桌面便签应用(支持富文本与置顶)

在信息爆炸的办公场景中,如何快速记录灵感、管理待办事项,成为现代职场人的刚需。一款支持富文本编辑且可置...

简易论坛爬虫(抓取帖子并统计热词)

网络论坛沉淀着海量的实时讨论内容,如何高效获取并分析这些信息成为许多研究者的需求。一款基于Python开发的轻...

批量重命名与属性修改工具

在日常办公场景中,开发团队经常需要处理数千个调试日志文件,市场部门每周整理上百份产品图集,影视工作室每...

服务远程管理代理工具

在数字化转型加速的当下,企业对于远程运维的需求持续增长。服务远程管理代理工具(Service Remote Management Agent,简...

天气日志自动清理过期数据工具

随着气象观测技术的进步,气象机构每天产生的天气日志数据呈现指数级增长。硬盘空间不足、数据检索效率低下、...

串口数据断线重连监控器

在工业自动化车间里,五台数控机床突然集体脱机的警报声至今让人记忆犹新。那次事故的直接诱因,是车间主控系...

短视频平台用户画像分析系统

短视频平台用户画像分析系统正成为内容运营领域的核心工具。面对海量用户数据与动态变化的兴趣偏好,传统人工...

文件内容搜索工具(文本匹配)

在日常办公或数据处理中,定位特定文本如同大海捞针。面对海量文档、代码库或日志文件,传统的关键词检索常因...

文件扩展名快速分类工具(按类型自动归类到子目录)

办公室的电脑桌面堆满PDF文档,摄影爱好者的硬盘塞着RAW和JPG混搭文件,设计师的素材库里PSD与MP4纠缠不清——现代...

系统风扇转速动态曲线绘制工具

在硬件性能监控领域,风扇转速的动态变化直接关联设备的散热效率与运行稳定性。针对这一需求,系统风扇转速动...

简易屏幕录像工具(支持区域录制与GIF导出)

当下无论是线上会议纪要留存,还是软件操作教程制作,屏幕录制需求呈现爆发式增长。针对这类场景诞生的轻量级...

网页截图工具(基于Selenium整页截图)

在信息可视化需求激增的数字化时代,完整页内容成为产品、运营、开发人员的刚需。传统截图工具常因屏幕分辨率...

系统服务监控与异常重启脚本

在复杂的服务器环境中,服务进程因内存泄漏、资源竞争或外部依赖中断等原因突然崩溃,几乎是运维工程师的日常...

文件关联程序快速切换器

每次双击文档却被不熟悉的程序强行打开,或是临时需要换软件处理文件却找不到入口——这类困扰几乎每个电脑用...