系统用户账户管理工具(Linux版)

基础工具组:账户操作三板斧

Linux 系统管理员最常接触的 useradd、usermod、userdel 命令构成了用户管理的核心工具链。useradd 命令支持通过 -m 参数自动创建家目录,搭配 -s 参数指定登录 shell 类型,例如创建禁止 SSH 登录的系统账户时,使用 /usr/sbin/nologin 作为 shell 类型。修改账户属性时,usermod 命令的 -aG 参数常被用来追加用户到附加组,避免覆盖原有组设置。

密码管理工具 passwd 存在多个进阶用法:使用 --stdin 参数支持管道输入密码,通过 -e 参数强制用户首次登录修改密码。某些发行版要求密码必须包含大小写字母和特殊字符,这时可配合 pwgen 工具生成符合规范的随机密码。

权限控制:sudo 的精细化管理

sudoers 文件的配置直接影响系统安全边界。通过 visudo 命令编辑配置文件时,建议优先使用 %sudo ALL=(ALL:ALL) ALL 这种组授权方式,而非直接指定用户名。对于敏感操作,可配置命令白名单,例如限定开发团队只能执行 service nginx restart 命令。

权限继承方面,su 命令的

批量管理:Shell 脚本的实战应用

处理成百上千的用户账户时,手工操作效率低下。通过编写 Shell 脚本调用 newusers 命令批量导入用户信息,配合 chpasswd 命令批量修改密码,能节省 80% 以上的操作时间。awk 工具可快速提取 /etc/passwd 中的 UID 分布,定位异常的高权限账户。

用户权限审计脚本通常包含三个核心模块:检查 /etc/shadow 文件的密码策略状态,验证 sudo 权限分配合理性,检测家目录的权限设置。这类脚本配合 find 命令的 -perm 参数,能有效发现 777 等危险权限配置。

安全加固:隐藏的防护机制

login.defs 配置文件中的 PASS_MAX_DAYS 参数控制着密码有效期,结合 chage 命令可对特定账户设置独立的有效期策略。当检测到暴力破解行为时,fail2ban 工具通过分析 auth.log 实时封禁异常 IP,而 pam_tally2 模块能在账户层面记录失败尝试次数。

账户锁定策略存在版本差异:RHEL 系使用 pam_faillock 模块,Debian 系偏好 pam_tally2。无论哪种方案,建议设置尝试失败 5 次后锁定账户 1800 秒,既保证安全性又不影响正常用户的偶然输错。

相关软件推荐

随机软件推荐

实验原始数据异常值自动标记工具

在生物医药实验室的恒温培养箱旁,研究员小王正对着电脑屏幕皱眉——三个月前启动的细胞活性实验,原始数据中...

请求头重放攻击模拟检测工具

在网络安全攻防领域,请求头重放攻击(Header Replay Attack)是一种利用合法请求头信息绕过身份验证的常见手段。攻击...

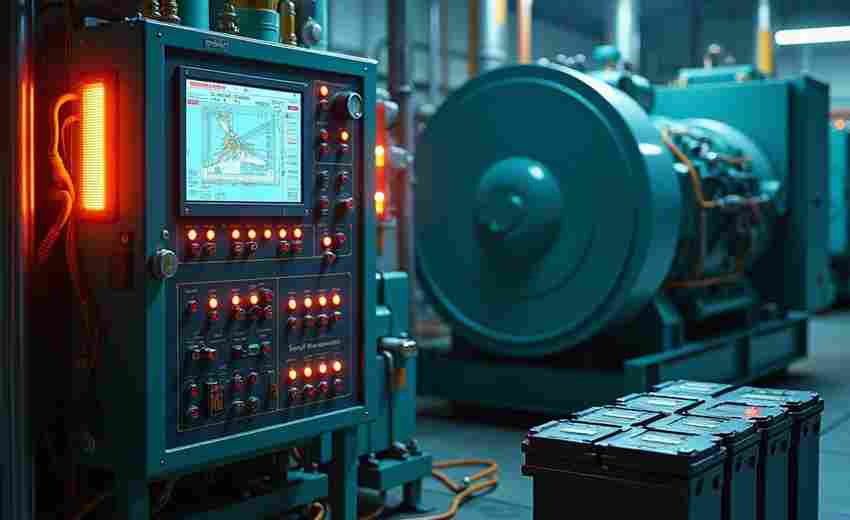

磁盘IO性能实时监控与告警工具

深夜的机房只有服务器指示灯在闪烁,磁盘阵列的嗡鸣声突然变得急促。运维人员手机弹出告警:"/data分区IO延迟突破...

视频网站下载器(如YouTube基础功能)

在信息碎片化的时代,视频平台成为许多人获取内容的主要渠道。YouTube作为全球头部平台,每天产出海量优质视频,...

简易GIF动画制作工具(多帧图片合成与调速)

电脑屏幕上跳动着十几张旅游风景照,用户将图片批量拖入软件界面,调整好每帧停留时长。点击生成按钮后,原本...

网页爬虫工具(特定关键词内容抓取)

网页爬虫工具:精准抓取关键词内容的高效助手 在信息爆炸的时代,如何快速从海量网页中提取特定关键词内容,成...

系统服务监控与异常报警工具(CPU-内存-磁盘)

在数据中心机房此起彼伏的警报声中,某电商平台的技术团队曾经历过惊心动魄的24小时——由于未及时察觉磁盘阵列...

自动化依赖文件路径修复工具

在软件开发过程中,依赖文件路径错误堪称"暗礁"般的存在。某次版本更新后,团队成员突然发现前端页面无法加载静...

利用FPDF的自动化生成PDF报告工具

在数据密集型的现代办公场景中,PDF格式的标准化报告已成为企业日常运作的刚性需求。基于PHP语言的FPDF类库,通过...

汇率换算实时查询器

全球经济互联背景下,跨境消费、投资、旅行等场景越来越频繁。无论是留学生缴纳学费、外贸公司结算货款,还是...

PyGObject系统剪贴板历史管理

在Linux桌面生态中,剪贴板作为高频使用的数据中转站,其功能拓展始终是开发者关注的焦点。基于GTK+框架的PyGObje...

视频文件片段自动剪辑合并工具

凌晨三点的写字楼里,张同学对着满屏视频素材叹气。三天前拍摄的探店视频,二十多个机位总共八小时素材,要在...

基于日志文件的错误类型统计工具

企业级应用系统运行时,日志文件如同程序运行的"心电图",但动辄数十GB的文本数据往往让运维人员望而生畏。某互...

基于文件系统的简易笔记管理工具

数字时代的信息管理常陷入两难:功能齐全的笔记软件需要适应复杂操作逻辑,云存储产品则存在数据隐私顾虑。针...

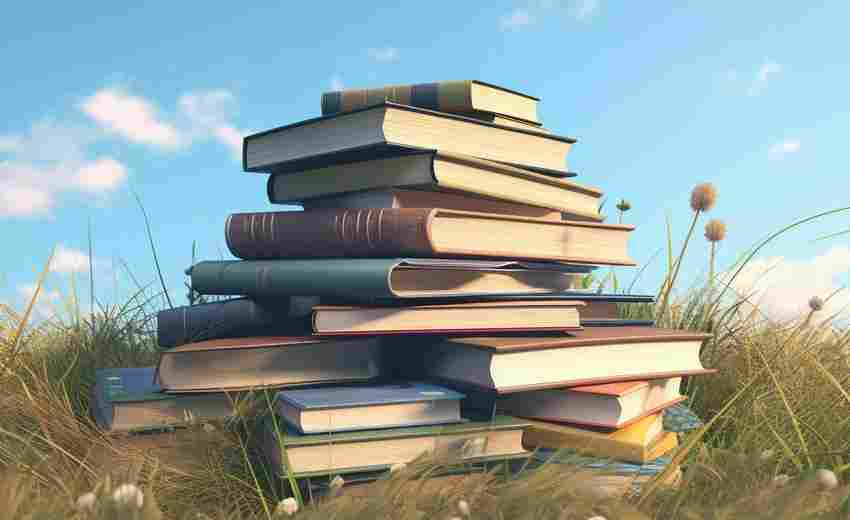

书籍虫害风险预警系统

古籍修复中心工作间内,两本清代方志的封底发现不规则孔洞。经检测确认系甲幼虫啃噬所致,此时虫卵已扩散至周...

医学文献关键词统计工具

文献关键词统计工具已成为医学研究领域不可或缺的辅助利器。这类工具基于自然语言处理技术,能够自动识别并分...

基于xlrd-xlwt的Excel数据清洗工具

在数据处理领域,Excel文件作为最常见的载体往往存在格式混乱、数据冗余等问题。针对这一痛点,基于Python生态中...

剪贴板历史记录管理与快速调用工具

工作场景中,人们每天平均触发超过200次"复制粘贴"操作,但传统剪贴板只能保留最后一次记录。当需要回溯历史内容...

自动登录抓取个人账户数据工具

在数字化办公场景中,频繁登录各类系统获取数据已成常态。某款基于Python开发的数据采集工具,通过模拟真实用户...

热键触发的系统音量快捷控制面板

当屏幕右下角的小喇叭图标成为每次调节音量的必经之路,多数人已默认这种繁琐操作的存在。直到某次视频会议中...

航空公司准点率统计分析工具

在航空业,准点率不仅是衡量服务质量的标尺,更是直接影响乘客信任与运营成本的核心指标。随着全球航班量的增...

多终端壁纸自动同步工具

当代人的数字生活早已离不开多设备协作。手机、电脑、平板各司其职,但频繁切换设备时,壁纸风格的割裂感常让...

基于Flask的系统健康状态API服务

在分布式系统架构普及的今天,实时获取服务器健康数据成为运维工作的基础需求。基于Python Flask框架开发的系统状...

合并数据自动生成API接口工具

在数据驱动的商业环境中,企业常常面临多源数据分散、接口开发周期长等问题。传统的手动编写API接口不仅耗时,...

局域网聊天室即时通讯软件

在互联网高度普及的今天,人们习惯性地将目光投向云端社交产品,却忽视了局域网通讯工具在特定场景下的独特价...

法律文书特定条款快速定位提取器

法律从业者常常面临海量文书处理的难题。一份动辄数百页的合同文本中,想要快速找到违约金条款或争议解决条款...

壁纸自动轮换配置器

在数字时代,电脑桌面不仅是工作界面,也逐渐成为个人审美和情绪表达的载体。频繁手动更换壁纸虽能满足新鲜感...

批量图片压缩转换工具(支持WebP)

随着数字内容创作需求激增,图片管理逐渐成为设计师、电商运营等群体的高频痛点。某款支持WebP格式的图片处理工...

系统预读取文件优化清理助手

电脑用久了难免卡顿?明明没开几个程序,硬盘灯却闪个不停。许多用户习惯通过清理垃圾文件或卸载软件来释放空...

岗位需求时间线可视化工具

在快节奏的职场环境中,招聘部门常常面临这样的困境:用人部门提交的岗位需求分散在不同沟通渠道,招聘进度难...

有声小说章节自动分割转换器

手动切割三百章有声书需要多久?"某音频工作室负责人曾为此焦头烂额。传统制作流程中,将整本小说拆解为章节音...

VPN连接日志实时分析工具

在数字化办公普及的当下,VPN(虚拟专用网络)已成为企业远程访问内网资源的核心技术。随着VPN用户量激增,连接...

桌面倒计时提醒程序(带声音提示)

办公桌上亮起的屏幕右下角突然弹出提示框,伴随一段清脆的鸟鸣声,这可能是某位设计师设定的渲染完成提醒,或...

桌面便签小工具(透明窗口与内容保存)

当电脑桌面逐渐被文件图标占满时,偶然发现的StickyMemo透明便签工具意外打开了高效办公的新维度。这款仅占用12M...

音频格式批量转换工具(MP3-WAV等)

在数字音频处理领域,格式转换是高频刚需。无论是音乐制作人整理多轨道素材,还是普通用户处理手机录音文件,...

文件差异对比工具(文本文件差异高亮显示)

在日常编程、文档编辑或团队协作中,文本文件的差异对比是高频需求。无论是代码版本的迭代更新,还是多人协作...

仓库Commit频率热力图生成器

在软件开发的日常工作中,代码仓库的提交记录(Commit)是团队协作效率最直接的体现之一。如何将这些分散的时间...

多平台商品价格历史波动分析工具

在电商促销活动频繁的今天,同一件商品在不同平台的价格差异可能高达30%甚至更多。消费者常常因信息不对称而错...

CSV列数据汇总计算工具

在数据分析与办公场景中,CSV格式文件因其结构简单、兼容性强等特点,成为跨平台数据交换的常用载体。面对包含...

图片EXIF信息编辑器与拍摄时间归档器

在智能手机普及的今天,每个人手机相册里都躺着上万张照片。当需要调取某张特定照片时,80%的用户会在混乱的时...