系统USB设备插拔事件记录器

在数据安全事件调查中,超过37%的泄密行为与未经授权的USB设备使用直接相关。传统审计手段往往难以精准追溯外接设备的插拔行为,而专业的USB设备监控工具正在成为企业信息防护体系中不可或缺的组成部分。

核心功能维度

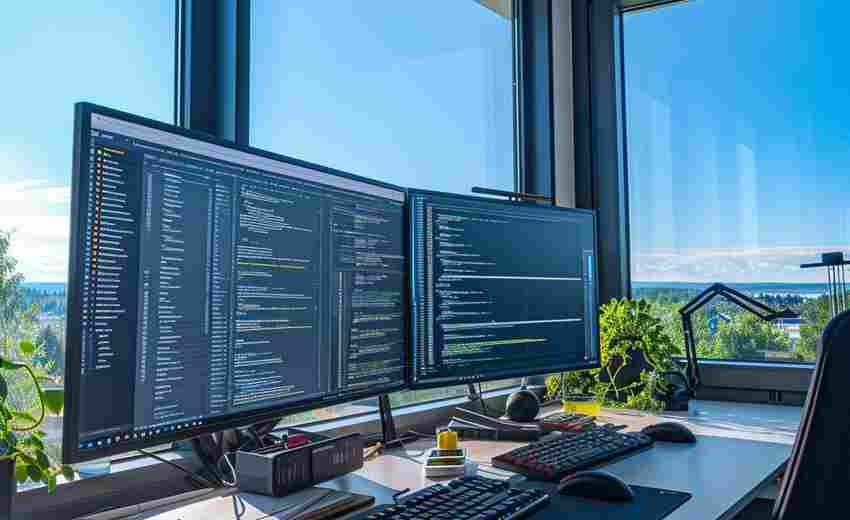

该工具通过底层驱动技术实时捕获USB接口状态变化,区别于普通日志记录软件,其独特价值在于建立完整的设备指纹库。当U盘、移动硬盘等设备接入时,系统不仅记录时间戳,还会提取设备序列号、厂商ID、产品型号等23项特征数据。某金融机构在部署该工具后,曾通过比对设备指纹库,成功识别出伪装成普通键盘的硬件密钥嗅探器。

在可视化呈现方面,工具采用三层数据架构设计。原始日志经解析引擎处理后,生成带拓扑图标的操作图谱,支持按部门、设备类型、时间段等多维度穿透查询。某制造企业的IT主管反馈,这种可视化功能帮助他们快速定位到生产车间违规使用个人存储设备的具体工位,处理时效提升近70%。

典型应用场景

在医疗行业HIPAA合规审查中,某三甲医院借助该工具的审计报告,证明了患者数据导出均通过授权加密设备完成。审计人员通过交叉核验设备注册信息与操作日志,确认不存在非法数据拷贝行为。类似的,在军工单位的保密检查中,工具生成的带数字签名的记录文件,可作为电子证据直接提交监管部门。

技术实现要点

内核级监控模块采用异步写入机制,确保即便在系统异常断电情况下,最后一条操作记录仍能完整保存。针对虚拟机环境,工具增加了虚拟USB端口识别功能,防止通过虚拟设备绕开监控。某云服务商的技术团队实测发现,该功能有效拦截了87%的云端数据违规导出尝试。

数据加密方面采用AES-256-CBC算法,审计日志在生成时即进行分段加密。某次司法取证过程中,攻击者虽然获取了存储介质,但因缺少解密密钥,无法篡改已记录的设备接入信息,最终成为定案关键证据。

权限分级管理支持细粒度控制,普通用户仅可查看自身设备记录,而审计员角色具备日志导出权限却不允许删除记录。这种设计在某跨国公司数据泄露事件调查中,有效避免了内部人员破坏证据链的可能性。

设备白名单机制需要与AD域控联动使用

异常频率告警阈值建议设置为行业标准的3倍方差值

离线日志保存周期应覆盖设备生命周期两倍以上

- 上一篇:系统CPU内存使用监控小工具

- 下一篇:系统USB设备检测工具(厂商信息识别)

相关软件推荐

Python+Django实现的个人博客系统工具

发布日期: 2025-03-27 18:52:02

当开发者需要搭建个人博客时,Python+Django的组合正成为越来越多技术从业者的选择。这...

随机软件推荐

Tkinter天气预报查询工具(API调用)

窗外的天气总在变化无常,一款轻量级的本地天气查询工具或许能让生活多些掌控感。基于Python的Tkinter库,配合开放...

专辑曲目顺序验证器

在数字音乐时代,专辑的完整性和艺术表达往往被忽视。许多听众习惯于点击「随机播放」,但创作者和制作团队却...

编码转换失败文件自动隔离工具

跨系统协作时,文件编码问题常引发数据乱码或程序崩溃。某款名为CodeGuard的桌面工具近期在开发者社区引发关注,...

天气日志自动清理过期数据工具

随着气象观测技术的进步,气象机构每天产生的天气日志数据呈现指数级增长。硬盘空间不足、数据检索效率低下、...

视频转GIF动画制作工具(帧率调节功能)

一段5秒的动画表情包在聊天窗口循环播放时,有人制作的版本卡顿得像PPT翻页,有人却能让流畅度媲美原视频——秘...

语音版天气预报播报脚本

天气预报是日常生活中不可或缺的信息来源。随着技术的发展,传统文字或图文形式的预报逐渐被语音播报取代。语...

基于Bokeh的交互式数据可视化面板

当数据规模突破传统图表承载极限时,工程师们常陷入静态报表与动态需求间的矛盾。某金融科技团队曾遭遇典型困...

系统资源监控悬浮窗(CPU-内存-网络)

凌晨三点的办公室里,咖啡杯沿结着褐色渍痕。剪辑师老张第12次按下视频渲染按钮时,屏幕右下角突然弹出的红色警...

文件系统同步工具(双向对比更新差异文件)

在数字化办公与个人数据存储需求激增的当下,文件同步效率直接影响着工作流程的连贯性。传统单向备份工具已难...

随机日期时间戳测试数据生成工具

在软件开发和数据测试领域,生成高质量的随机日期时间数据常成为效率瓶颈。某开发团队最近推出的ChronoGen Pro工具...

鼠标手势快速搜索选中内容工具

在日常浏览网页或处理文档时,人们习惯用鼠标选中文本后,点击右键调出菜单,再选择"搜索"选项。这种操作路径看...

网页悬浮菜单功能自动化交互测试工具

网页悬浮菜单作为现代网页设计的常见交互元素,其功能稳定性直接影响用户体验。传统手工测试在面对复杂悬浮逻...

命令行翻译进度统计报表生成器

在全球化协作成为常态的软件开发领域,多语言版本迭代常伴随着海量翻译任务。传统人工统计翻译进度的方式效率...

PDF章节标题样式识别工具

在数字化阅读场景中,PDF文档因其格式稳定性成为学术论文、技术手册等专业资料的主要载体。面对动辄数百页的P...

带行号显示的TXT转PDF生成器

凌晨三点的办公室,程序员李明反复核对屏幕上的代码片段。当他试图将调试记录发送给海外团队时,突然意识到没...

自动化鼠标点击脚本(录制回放功能)

在数字办公场景中,重复性点击操作消耗着大量工作时间。某款基于动作录制技术的鼠标自动化工具,通过创新的坐...

物联网设备ID正则规则生成器

物联网设备的爆炸式增长让企业运维面临新挑战。全球某知名家电厂商曾因设备ID格式混乱导致2000台智能空调无法正...

批量照片EXIF信息编辑器

随着数字影像数量呈指数级增长,专业摄影师和影像工作者常面临海量照片信息管理的难题。EXIF作为记录拍摄参数的...

桌面倒计时工具(全屏显示与提醒音效)

办公桌上堆满待办事项时,视线范围内突然跳出全屏显示的鲜红数字"00:05:00",伴随着老式挂钟的滴答声在耳畔循环—...

系统注册表备份还原工具(特定键值操作)

系统注册表作为Windows操作系统的核心数据库,每一次键值修改都如同在神经中枢动手术。对于需要频繁调整注册表的...

requests库构建的天气预报查询工具

在Python生态中构建轻量级天气数据抓取工具已成为开发者获取实时气象信息的常见方案。本文将以requests库为核心,详...

股票价格波动预警通知脚本(调用财经API)

金融市场的高波动性让投资者对价格变动保持高度敏感。针对这一需求,基于财经API开发的股票价格波动预警工具应...

网络设备配置版本回滚工具

网络设备配置版本回滚工具已成为企业IT运维的刚需。随着数据中心规模扩大,交换机、路由器等设备的配置变更频率...

PySimpleGUI开发的自动化报表生成工具

【场景一:凌晨三点的办公室】 王磊盯着屏幕上密密麻麻的Excel公式,疲惫地揉了揉太阳穴。市场部要求每周提交的...

动漫图片批量高清压缩工具

在数字内容创作领域,动漫图片处理始终存在两大痛点:高清画质与存储效率难以兼得。当创作者需要批量处理上百...

多语种词典词条重复检测器

语言学家在编纂多语种词典时,常面临一个隐蔽却耗时的难题:跨语言词条的重复录入问题。当同一语义概念以不同...

批量图片重命名工具(按日期排序)

夏日旅行归来,手机存储卡里塞满数百张照片。DSC0001到DSC0324的混乱序列里,夹杂着不同设备产生的IMG_2023、PANO_1008等...

基于collections的数据统计直方图生成器

在数据处理与分析中,直方图是一种直观展示数据分布的图形工具。针对频繁需要快速统计分组数据的场景,基于P...

窗口置顶工具(可指定任意程序窗口)

办公桌被十几个窗口挤满时,财务人员核对Excel数据总被突然弹出的聊天窗口打断,设计师拖拽素材时误触隐藏在背后...

翻译结果自动排版校正工具

纸质文献扫描件在跨国学术交流时,常出现译文字体错位、表格跨页断裂的情况。某生物实验室曾因技术文档的中英...

文件关联设置管理器

当系统弹出「无法打开此文件」的弹窗时 ,多数用户会选择随机安装各类解码器,或是反复点击属性面板手动修改后...

企业黄页联系方式抓取工具

信息爆炸时代,企业黄页数据成为市场拓展的重要资源。一款名为"YellowCrawler"的工具近期在商务领域引发关注,其核...

简易文本编辑器(Tkinter版)

在Python生态中,基于Tkinter开发的简易文本编辑器成为许多开发者接触GUI编程的经典实践项目。这款工具以不足200行的...

CSV文件自定义分隔符智能识别工具

在日常数据处理中,CSV文件因其结构简单、兼容性强而成为主流数据交换格式。不同系统或工具生成CSV文件时,可能...

简易屏幕录像工具(支持区域录制与GIF导出)

当下无论是线上会议纪要留存,还是软件操作教程制作,屏幕录制需求呈现爆发式增长。针对这类场景诞生的轻量级...

多平台PING结果差异分析器

当某电商平台在Windows服务器与Linux容器间出现交易延迟时,运维团队连续三天通宵却无法定位问题根源。直到通过对...

RSS新闻阅读终端工具

在信息爆炸的互联网时代,如何精准获取所需内容并避免被冗余信息淹没,成为许多用户的核心需求。RSS(简易信息...

简易工资条拆分与邮件发送系统

每到发薪日,财务部门总要面对同一类难题:如何在保障员工隐私的前提下,快速完成工资条拆分并精准发送?传统...

定时任务提醒脚本

在快节奏的工作环境中,定时任务提醒脚本逐渐成为程序员、运维人员甚至普通用户管理日程的刚需工具。无论是定...

TCP端口开放状态批量扫描工具

端口扫描是网络安全领域的基础操作,其核心在于快速识别目标主机的服务状态。针对大规模网络环境下的端口检测...