基于命令行的密码管理器

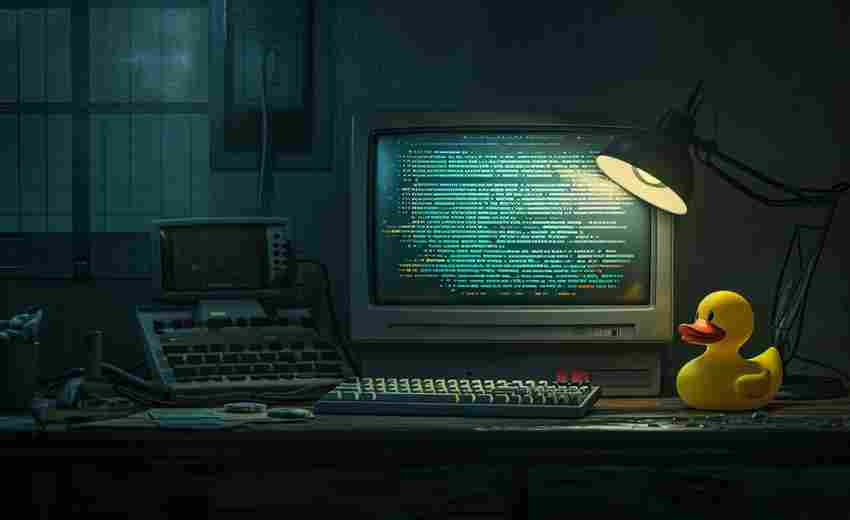

在数字身份泛滥的时代,密码管理器的选择往往折射着使用者的技术偏好。对于习惯与黑色终端窗口打交道的人群来说,基于命令行的密码管理器如同藏在键盘缝隙里的瑞士军刀,既保持着极客的仪式感,又暗藏高效管理的锋芒。

轻量化设计的秘密

传统图形化密码管理器依赖的GUI界面,在命令行工具中被分解为可组合的原子操作。pass作为该领域的经典之作,直接调用GPG进行非对称加密,密码库实则为本地文件目录,每个密码文件对应独立的.gpg加密文档。这种设计使得用户可通过find、grep等系统命令直接检索密码,配合Git实现版本控制的历史追溯——某次误删密码的记录能在.git/logs里精确到毫秒级恢复。

三分钟上手指南

在Debian系系统执行`sudo apt install pass`后,初始化环节只需`pass init

数据安全的底层逻辑

命令行工具的安全边界由系统权限和加密算法双重锁定。以kpcli为例,其底层采用AES-256-CBC加密的kdbx3格式库文件,密钥派生使用60000次迭代的SHA-512哈希。当用户在终端输入`kpcli --kdb ~/passwords.kdbx`时,实际触发的内存保护机制会确保主密码在进程结束后立即清零。这种透明化的安理,相比某些闭源密码管理器的「黑箱」模式,更易获得技术审查者的信任。

谁需要这把钥匙

• 服务器管理员在SSH连接时需快速调用数十组密钥

• 开发者在自动化脚本中嵌入安全凭证调用

• 隐私主义者拒绝将密码库同步至任何第三方云存储

• Vim用户群体天然适应键盘流操作范式

密码管理器是否必须配备花哨的浏览器插件?当`pass git pull`命令能通过crontab实现全设备同步,当`gopass`已支持YubiKey硬件解锁,或许终端里的字符瀑布本就是数字时代最优雅的密码保险箱。

- 上一篇:基于命令行的密码强度检测器

- 下一篇:基于命令行的数字时钟(实时显示)

相关软件推荐

命令行下的二维码生成与识别工具(摄像头支持)

发布日期: 2025-04-02 17:59:50

生成篇:文本到图形的编码艺术 qrencode作为Linux/macOS平台的老牌二维码生成器,以简洁...

命令行下的文本绘图工具(ASCII艺术)

发布日期: 2025-04-11 09:57:01

在纯黑终端界面敲击代码时,某些开发者会突然执行"cowsay Hello World",屏幕随即跳出一...

多平台天气信息聚合查询命令行工具

发布日期: 2025-03-22 13:51:47

打开终端输入weatherfetch -c shanghai,三行代码就能在命令行窗口看到上海市未来三天的降...

随机软件推荐

自动化Chrome扩展管理工具

面对浏览器中日益臃肿的插件库,多数用户都经历过这样的困扰:重复安装的插件挤占内存,失效的扩展拖慢运行速...

电子表格数据清洗工具(.xls)

在日常数据处理工作中,电子表格文件(.xls/.xlsx)承载着大量业务信息,但原始数据常因来源复杂、录入不规范等问...

文件扩展名快速修改工具(批量转换类型)

清晨整理工作文件夹时,常会遇到这样的情况:上百张会议照片统一显示为.jpg格式,而实际需要转换为.png格式存档;...

邮件附件自动下载工具

在快节奏的现代办公场景中,邮件附件管理常成为效率的隐形杀手。每天面对成堆的合同、报表、图片等文件,手动...

日志文件版本回滚对比工具

在软件开发和运维领域,日志文件的管理直接影响着问题排查效率。当线上系统出现异常时,工程师常常需要回溯历...

简易远程桌面共享工具

远程办公场景下,桌面共享工具已成为跨地域协作的刚需。面对市面上复杂的专业软件,许多用户更倾向于选择轻量...

视频网站下载器(如YouTube基础功能)

在信息碎片化的时代,视频平台成为许多人获取内容的主要渠道。YouTube作为全球头部平台,每天产出海量优质视频,...

窗口置顶式便签笔记工具(支持文本保存)

桌面上挤满未完成的文档、浏览器标签堆叠到三位数时,大脑常会突然闪现关键信息。传统便签要么被窗口覆盖,要...

壁纸自动轮换配置器

在数字时代,电脑桌面不仅是工作界面,也逐渐成为个人审美和情绪表达的载体。频繁手动更换壁纸虽能满足新鲜感...

PDF章节标题样式识别工具

在数字化阅读场景中,PDF文档因其格式稳定性成为学术论文、技术手册等专业资料的主要载体。面对动辄数百页的P...

传感器数据异常重复检测器

在工业自动化、物联网及智能设备广泛应用的今天,传感器数据的准确性与可靠性直接关系到系统运行的稳定性。由...

屏幕取色器工具(支持RGB-HEX颜色代码显示)

桌面上散落着数十张灵感图,设计师握着数位笔的手悬停在半空——此刻需要精准提取网页banner中某个渐变色的中间...

电商产品图批量白平衡+分辨率调整器

在电商领域,商品图片的质量直接影响用户购买决策。光线偏差导致的色差问题、低分辨率造成的细节模糊,往往成...

课程成绩实时查询与通知工具

每逢期末,高校教务系统总被频繁刷新的页面挤得水泄不通。学生们一边焦虑地点击鼠标,一边担心错过成绩更新的...

应用程序使用时间关联分析工具

当代人平均每天解锁手机上百次,社交媒体、购物软件、效率工具交替占据屏幕。面对碎片化的数字生活,一款名为...

桌面文件自动整理工具(按类型-日期分类)

凌乱的电脑桌面堪称现代人的精神污染源。根据某科技论坛的抽样调查,73%的Windows用户桌面堆叠着超过20个文件图标...

批量图片元数据查看编辑器

在数字图像爆炸式增长的今天,无论是专业摄影师还是普通用户,都面临着海量图片的管理难题。隐藏在每张照片背...

简易单词记忆卡片(Flashcard)系统

窗台边堆着十几本单词书的小张,去年备考雅思时尝试过各类记忆方法,最终在咖啡渍斑驳的笔记本里发现手写卡片...

代码仓库关键词全局搜索替换工具

在软件开发的日常工作中,重构代码、调整接口命名或修复全局性错误是高频需求。这类操作往往涉及成百上千个文...

Excel联系人信息批量导入导出工具

在信息化办公场景中,频繁处理客户、合作伙伴的联系人数据是许多岗位的日常需求。传统手动录入方式耗时且易出...

国际专利申请文档格式转换工具

全球知识产权保护体系日益复杂,各国专利局对申请文件的格式要求存在显著差异。以PCT国际申请为例,申请人需要...

企业黄页联系方式抓取工具

信息爆炸时代,企业黄页数据成为市场拓展的重要资源。一款名为"YellowCrawler"的工具近期在商务领域引发关注,其核...

文件路径规范化处理工具

在软件开发与运维领域,文件路径的标准化处理长期困扰着技术人员。某研发团队近期在部署Web应用时,因测试环境...

压缩文件哈希值生成校验工具(MD5-SHA1)

互联网传输文件时,压缩包损坏或遭遇篡改的情况时有发生。某游戏公司曾因更新包被恶意植入代码,导致数十万玩...

文件系统符号链接检测器

在Linux或Windows系统中,符号链接(Symbolic Link)如同文件系统的快捷方式,极大提升了资源管理效率。但当这类软链接...

支持多账户轮换的网站自动登录工具

在数字化场景日益复杂的今天,多账户管理成为电商运营、社交媒体营销等领域的刚需。针对同一平台需操作多个账...

代码文件行尾符统一转换器

在某个深夜的代码提交记录里,开发工程师李明突然发现Git提示存在数百行变更。当他颤抖着手点开差异对比时,满...

屏幕取色编码复制小工具

电脑屏幕前的设计师常常需要从一张图片、一段视频甚至一个网页中快速提取颜色编码。传统方法需要截图后导入专...

桌面图标排列快捷键控制器

清晨的阳光斜照在电脑屏幕上,陈旧的咖啡杯旁堆着半沓文件。设计师小王第5次点开文件夹寻找上周的素材包时,终...

简易日历-日程管理工具(支持事件提醒)

办公桌上堆满待办事项便签,手机备忘录里挤满未读提醒,现代人的生活总被碎片化信息包围。一款轻量级日历工具...

Tkinter天气预报查询工具(API调用)

窗外的天气总在变化无常,一款轻量级的本地天气查询工具或许能让生活多些掌控感。基于Python的Tkinter库,配合开放...

ZIP与RAR格式互转工具(需依赖库)

压缩格式转换领域存在一个有趣现象:多数工具仅支持单向转换。ZIP转RAR需要通过中间解压再压缩的"笨办法",而RA...

局域网内简易文件传输助手工具

办公区域常遇到这样的场景:同事需要紧急共享一份图纸,但公共云盘上传速度太慢;会议室投影时发现文件存在个...

简易网页爬虫(支持静态页面数据抓取)

互联网时代的数据洪流中,如何快速获取有效信息成为技术人员的必修课。一款优秀的静态网页爬虫工具,能够帮助...

文件哈希值校验重命名工具

现代数字生活中,文件重复存储、版本混乱的现象频繁困扰着用户。某款基于哈希校验的文件重命名工具,正通过技...

空文件夹查找删除工具(递归扫描)

在数字文件管理过程中,空文件夹如同角落里无人认领的废弃纸箱,既占用视觉空间又拖累系统效率。尤其当用户经...

文件哈希值(MD5-SHA)批量校验工具

在数字化时代,文件传输、存储的安全性成为用户关注的核心问题。无论是软件开发者验证安装包完整性,还是普通...

单词记忆卡片复习工具(间隔重复算法)

背单词大概是语言学习中最枯燥的环节。翻开词汇书第一页,abandon这个词仿佛成了魔咒,无数人永远停留在字母A的列...

控制台绘图板(ASCII字符画生成器)

工具简介 在代码与艺术的交界处,控制台绘图板正成为开发者群体的新宠。这款基于命令行的ASCII字符画生成器,将...

文件大小智能分类存储系统

在数字化浪潮席卷全球的今天,数据存储管理正面临前所未有的挑战。某科技公司研发的智能分类存储系统,凭借其...