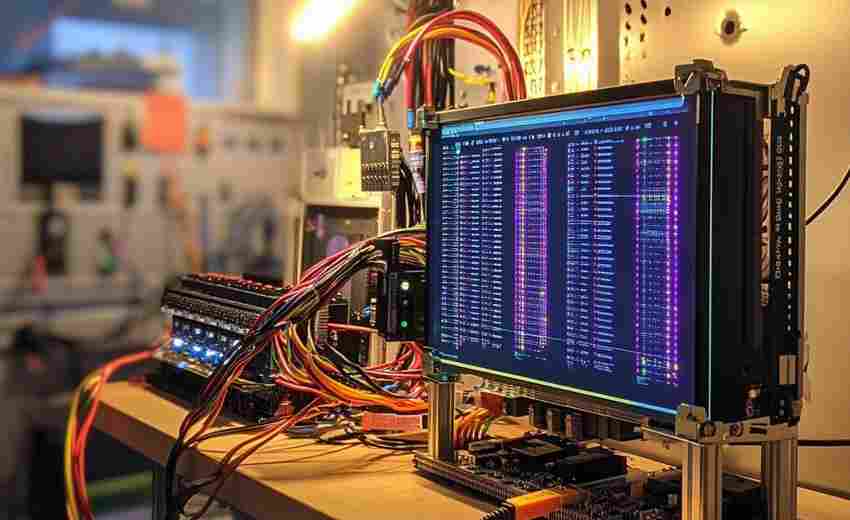

基于Psutil的进程流量监控工具

网络流量监控如同观察城市地下管网,看似平静的系统中暗藏着数据洪流。在Windows资源管理器只能看到"系统进程"这类笼统标签时,开源社区用Python+Psutil的组合打造了更精细的观测工具。

这个工具的核心代码不超过200行,却能实时追踪每个进程的上传下载流量。秘密藏在Psutil库的net_io_counters方法里,该方法以毫秒级精度抓取网卡数据。通过两次采样间隔计算差值,配合进程PID与网络句柄的映射关系,最终实现进程级流量统计。

某次服务器突发流量异常,运维人员用该工具快速定位到某个Java进程的异常上传行为。日志显示这个定时任务程序被错误配置成持续向测试环境同步数据,每分钟泄露2.3GB核心业务数据。这种精准定位能力在传统监控系统中需要部署商业探针才能实现。

技术宅们喜欢在工具中加入"流量杀手榜"功能,按小时统计各进程消耗流量。某游戏工作室发现他们的3D渲染程序在空闲时段仍在后台维持200KB/s的通信,追查发现是过时的验证模块在反复请求失效的许可证服务器。

工具的局限性同样明显。无法解析TLS加密流量内容,对容器内进程的监控存在盲区,原始数据存储方式在长期监控时会产生日志爆炸。但这些缺陷反而刺激开发者不断提交PR,有人在数据可视化层集成Echarts图表,另一个贡献者增加了TCP/UDP协议分类统计。

代码仓库的issues区记录着真实世界的有趣案例:某用户发现Windows系统进程持续产生上传流量,最终查明是Xbox Game Bar在后台同步游戏录像;另个案例中,工具帮助识别出伪装成正常进程的挖矿木马,该恶意程序巧妙利用svchost.exe加载恶意DLL。

跨平台特性让这个工具在Linux服务器领域大显身手,某电商公司将其集成到自研监控系统,配合Prometheus实现流量成本分摊。开发者社区正在尝试将进程流量数据与系统调用日志关联分析,探索更智能的异常行为识别模式。

• Psutil维护者持续优化进程句柄遍历算法

• WireShark团队去年开始关注这个衍生工具

• 微软Sysinternals工具集尚未实现类似功能

相关软件推荐

基于Python的简易HTTP服务器搭建工具

发布日期: 2025-04-10 11:15:28

命令行窗口弹出黑色背景,光标闪烁的瞬间,许多开发者会本能地敲下`python -m http.se...

系统进程监控小工具(实时显示CPU-内存占用)

发布日期: 2025-04-02 13:34:42

在Windows系统右下角的任务栏里,总有个不起眼的小图标持续跳动着数字,这是Process ...

基于PIL的图片水波纹特效工具

发布日期: 2025-04-06 16:02:03

PIL(Python Imaging Library)作为历史悠久的图像处理工具,在特效生成领域仍有独特价值。...

随机软件推荐

简易绘图板应用(鼠标绘制+颜色选择)

工作间隙随手涂鸦,灵感迸发时记录抽象图案——日常场景中总缺不了一款零门槛的绘图工具。近期试用的这款鼠标...

多窗口文件内容对比工具

在信息爆炸的时代,文件版本混乱、内容交叉对比的需求日益频繁。无论是程序员调试代码、编辑核对稿件,还是团...

任务历史记录回溯与恢复工具

某跨国游戏开发团队曾因误删核心代码库分支,导致项目进度延迟两周。直到他们引入任务历史操作追踪系统,类似...

服务器资源使用率SSH监控仪表盘

凌晨三点的机房警报声里,某电商网站的系统管理员盯着满屏跳动的数字,手忙脚乱地切换着监控窗口。这种场景在...

屏幕截图工具(区域选择并保存为图片)

工作文档需要配图说明时,手忙脚乱按PrintScreen键;网上冲浪看到有趣内容想保存时,整张网页截图再费力裁剪——这...

文件权限分析及安全风险检测工具

在Linux/Unix系统运维领域,文件权限管理直接影响系统安全性。某企业曾因网站目录误设777权限导致数据库泄露,这类...

课程资料提交状态看板(集成ICS截止时间)

传统教学管理中,学生常因错过课程资料提交节点影响成绩,教师也需耗费大量时间核对作业提交状态。某高校计算...

Rich终端富文本格式化工具

在命令行工具占据开发者日常的场景中,黑底白字的终端界面常常显得乏味。代码输出、日志信息挤成一团,调试时...

wxPython跨平台GUI工具包

在桌面应用开发领域,GUI工具包的选择往往决定开发效率和用户体验。当Python开发者面对跨平台需求时,wxPython凭借其...

系统服务健康状态检查工具

服务器机房里此起彼伏的报警提示音,往往源于某个核心服务异常。某数据中心曾因NTP服务异常导致全集群时间不同...

税务申报表格数据自动注入工具

繁琐的税务表格填报工作正迎来技术变革。某财税服务商近期推出的智能数据注入系统,凭借独特的跨平台适配能力...

简易计算器带计算历史记录

现代人几乎每天都要和数字打交道。无论是学生写作业,上班族处理报表,还是家庭主户核对账单,总离不开加减乘...

TXT文件编码检测与转换工具(自动识别BOM头)

日常办公中打开TXT文档时,突然跳出的乱码常让人手足无措。不同系统默认的编码格式差异、跨平台传输导致的字符...

图像颜色提取工具(生成调色板)

打开手机相册里随手拍的夕阳时,你是否好奇晚霞的渐变色谱如何转化为设计素材?某电商团队曾用故宫红墙的影像...

联系人信息分类与快速检索工具

现代人手机通讯录动辄上千人,工作伙伴、亲友、服务商混杂一团。周末想约朋友聚餐,得在列表里翻找半小时;临...

文件夹内容同步工具(自动对比差异并复制)

计算机存储空间从GB到TB的跨越式发展,催生了用户跨设备存储需求的指数级增长。普通用户手机相册存着3个G的露营...

加密货币交易所API数据监听器

加密市场每分钟吞吐着数十万条交易数据,价格波动往往在毫秒间决出胜负。传统人工盯盘模式早已无法适应这种高...

微信消息定时发送模拟工具

微信消息定时发送模拟工具:解放双手的实用助手 现代人生活节奏快,微信沟通已成为日常刚需。但总有那么几个场...

桌面股票价格走势迷你图

在快节奏的金融市场中,投资者需要快速捕捉价格波动信息。桌面股票价格走势迷你图(Mini Chart)作为一种轻量级数...

智能定时关机助手(支持倒计时-指定时间)

办公桌前的显示器突然熄灭,键盘指示灯逐一暗下——这是智能定时关机助手在完成最后一次任务后自动关闭电源的...

货币汇率换算器(基于静态数据模拟)

在全球经济频繁互动的今天,货币汇率换算成为旅行、投资或跨境交易中不可回避的需求。一款基于静态数据模拟的...

桌面倒计时悬浮时钟

办公桌面上方悬浮着一枚半透明方框,数字在暗色背景上泛着柔和的冷光。当手指触碰到屏幕边缘,计时界面会像受...

图片验证码自动识别破解工具

图片验证码自动识别破解工具近年来成为网络安全领域的热点议题。这类工具的开发初衷源于验证码机制在互联网服...

键盘鼠标操作记录器(宏录制功能)

现代办公与景中,重复性操作常成为效率的隐形杀手。键盘鼠标操作记录器(以下称"宏工具")正为解决这一痛点而生...

崩溃报告文件自动删除工具

在数字化办公场景中,软件崩溃后生成的报告文件常成为存储空间的"隐形杀手"。这类文件通常体积庞大且命名复杂,...

多语言商品标签生成打印工具

在全球贸易加速融合的背景下,商品标签的标准化与合规性成为企业出海的重要课题。某科技公司近期推出的智能标...

数据热编码转换工具

数据热编码转换工具作为机器学习预处理环节的重要助手,正被越来越多数据分析师纳入技术栈。当原始数据中存在...

多尺寸缩略图生成与压缩组合工具

数字内容生产流程中,设计师经常面临反复调整图片尺寸的困扰。某电商平台运营团队曾统计,单次大促活动需要生...

文本文件编码批量检测工具

日常工作中常会遇到文本文件打开乱码的情况。不同系统生成的文档常因编码差异导致内容无法正常显示,手动逐个...

实时天气温度转换桌面小部件

清晨的咖啡杯上凝结着水珠,鼠标垫边缘的便签条被空调风吹得微微卷起。电脑右下角那个半透明圆环突然由蓝转橙...

多平台天气信息聚合查询命令行工具

打开终端输入weatherfetch -c shanghai,三行代码就能在命令行窗口看到上海市未来三天的降水概率、风速及六家气象平台...

电子表格数据可视化工具(CSV-XLSX处理)

在企业数字化转型浪潮下,数据可视化工具已成为职场人士的刚需。面对海量的CSV/XLSX格式业务数据,如何快速实现数...

简易论坛关键词监控报警工具

在信息爆炸的互联网环境中,论坛作为用户活跃度较高的平台,常常成为舆情发酵的关键场景。如何快速捕捉目标关...

电子邮件附件智能归档工具

在商务往来频繁的数字化时代,普通职场人每年平均接收超过1200封工作邮件,其中包含的各类附件占据企业云端存储...

命令行多格式文件大小统计器

在日常开发或文件管理场景中,开发者常需快速统计不同格式文件的大小分布。例如,分析项目中图片、视频、文档...

PyTest Python单元测试框架

在Python开发领域,单元测试框架的选择往往决定着项目的维护成本。当开发者深陷于unittest冗长的样板代码时,PyTes...

屏幕录制工具(生成GIF动画格式)

键盘敲击声突然停住——当需要向同事演示某个软件操作步骤时,文字描述总显得笨拙无力;游戏里偶然触发的绝妙...

命令行版简易PDF文本提取工具

日常办公中常遇到需要提取PDF文档内容的场景。市面多数工具依赖图形界面操作,但在处理批量文档或服务器环境下...

多标签书签整理助手

在信息爆炸的时代,浏览器书签栏早已成为无数人存储知识、灵感与待办事项的"数字仓库"。然而随着时间推移,超过...

国际专利申请文档格式转换工具

全球知识产权保护体系日益复杂,各国专利局对申请文件的格式要求存在显著差异。以PCT国际申请为例,申请人需要...