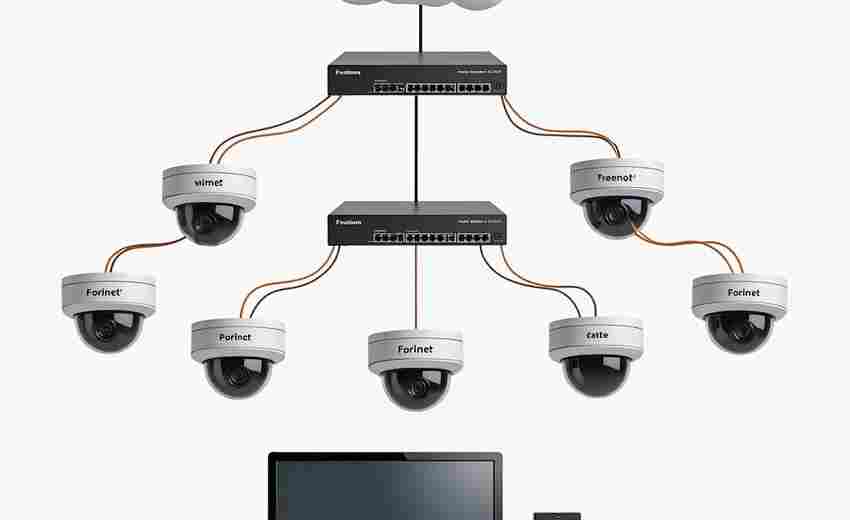

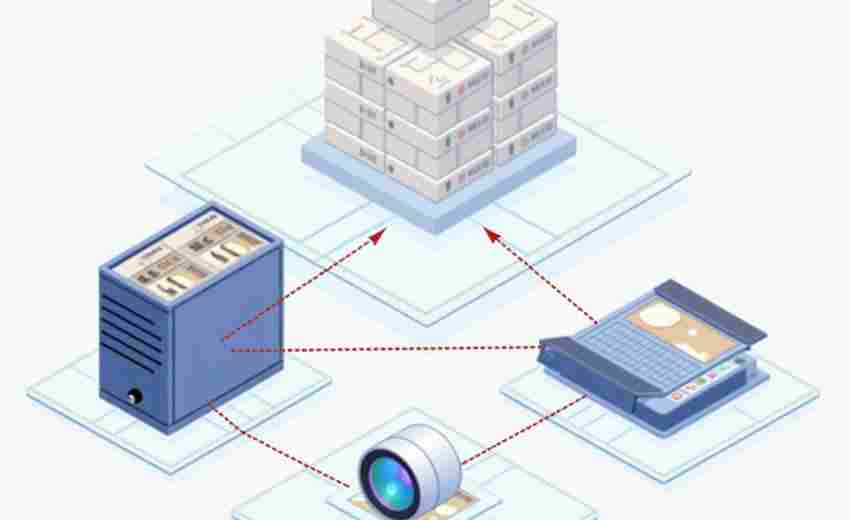

局域网内在线设备扫描工具(IP段遍历)

扫描工具通过遍历IP地址段快速识别网络中的活跃设备,成为网管人员排查故障的得力助手。某企业上个月遭遇不明设备接入导致网络拥堵,技术人员正是依靠这类工具在十分钟内定位到异常接入的打印机。

这类工具通常采用混合扫描技术,在预设的IP范围内同时发起多种探测。以某开源工具为例,其核心算法结合了ARP协议扫描和ICMP回显请求。当扫描192.168.1.1-192.168.1.254网段时,工具会先发送ARP广播包确定物理地址,再通过TCP 80端口尝试建立握手连接,这种双机制探测将误报率控制在3%以下。

实际使用中发现两个关键细节值得注意:扫描间隔设置不当可能触发防火墙警报,某些企业级交换机会自动屏蔽高频扫描请求。某品牌网络设备存在特殊响应机制,常规扫描可能遗漏在线设备,这时需要手动调整TCP SYN超时参数至800毫秒以上。

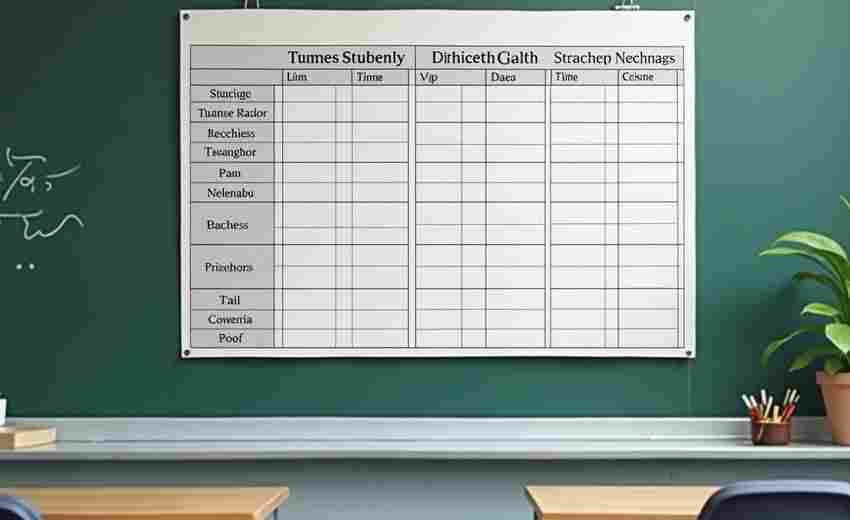

数据呈现方式直接影响排查效率。成熟的工具会按设备类型分类显示,例如将IP摄像头、智能插座等IoT设备单独归类。某次实际案例中,工具界面用红色高亮显示MAC地址前缀为00:1C:C4的设备,帮助管理员快速发现未授权的思科路由器接入。

权限管理模块的完善程度决定工具的适用范围。专业版本支持LDAP协议集成,能自动关联设备使用者的域账号信息。某金融机构部署的定制版本甚至整合了资产管理系统,扫描到新设备时自动弹出采购审批单号核对窗口。

安全边界问题始终伴随扫描工具的使用。某地方法院去年审理的案件显示,攻击者利用存在漏洞的扫描工具版本获取了整栋写字楼的设备指纹信息。这提醒使用者必须定期更新工具版本,同时在企业防火墙设置单向访问规则,仅允许特定管理终端发起扫描请求。

相关软件推荐

随机软件推荐

CSV与Excel双向正则过滤转换器

办公桌上堆叠的Excel表格与CSV文件,构成了企业数据流转的典型场景。某跨国物流公司的数据专员李明发现,部门每天...

视频片段自动剪辑与拼接工具

在短视频日均播放量突破千亿的时代,内容创作者常面临这样的困境:手机里堆满的素材需要耗费数小时筛选,复杂...

日志文件行内容长度分布分析工具

运维工程师张磊盯着屏幕上持续刷新的日志文件,密密麻麻的字符流中突然出现数行超过2000字节的记录。这种异常现...

股票价格波动预警与可视化工具

金融市场的高波动性使得投资者对实时监控工具的需求日益迫切。股票价格波动预警与可视化工具应运而生,成为机...

历史记录批量添加备注工具

在信息爆炸的数字化办公场景中,海量历史记录的整理工作往往成为效率黑洞。某互联网公司运营团队曾统计,处理...

密码安全知识测试问卷系统

在数字化时代,密码安全成为个人与企业数据防护的第一道防线。多数用户对密码安全的理解仍停留在"复杂度越高越...

基于SQLite的本地化RSS订阅内容缓存器

数字时代的信息洪流中,RSS订阅始终保持着独特的价值。针对信息工作者对离线内容与历史追溯的需求,一款基于S...

简易文件重命名工具

日常工作中,总会在电脑里发现类似"IMG_20230701_副本(2)最终版.jpg"这类混乱命名的文件。某次整理近千份会议纪要时,...

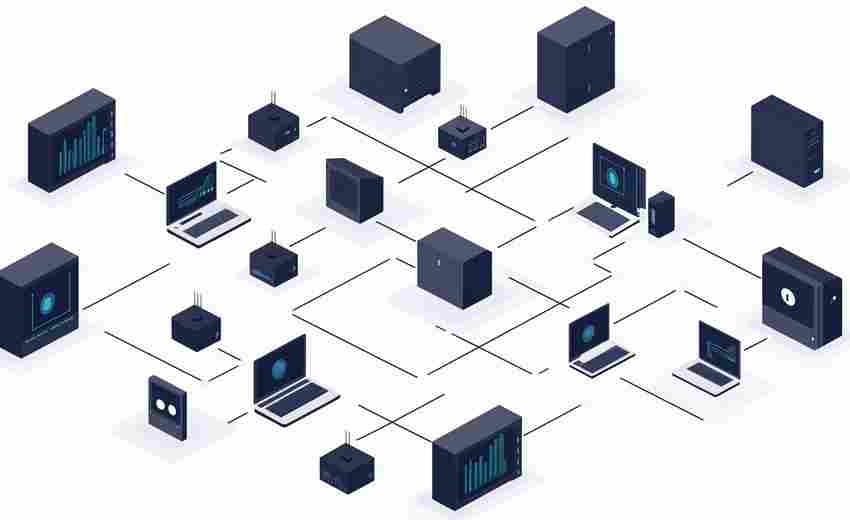

自动化网络拓扑发现JSON记录工具

网络拓扑管理一直是企业IT运维的核心环节。随着数据中心规模扩大、设备数量激增,传统手工绘制网络拓扑图的方式...

工程图纸标注文字提取器

在机械制造、建筑施工、电力设计等行业中,工程图纸承载着大量关键信息。传统的人工识别标注方式耗时耗力,尤...

剪贴板文本实时编码检测工具

在日常办公或数据处理中,用户常会遇到一种困扰:从不同渠道复制的文本粘贴到本地文档后,突然出现乱码。这种...

带热键的快速进制转换工具

遇到十六进制内存地址换算手忙脚乱?调试协议时对着二进制数据抓耳挠腮?某天凌晨三点,当第七次摸出手机打开...

系统启动项管理工具(服务-程序监控)

电脑开机速度慢?后台程序莫名占用资源?系统启动项管理工具可能是解决问题的关键。这类工具通过监控和管理开...

批量调整图片分辨率工具(指定长宽-比例)

在数字内容创作中,图片分辨率调整是高频需求。无论是网站优化、印刷排版还是社交媒体适配,不同场景对图片尺...

自动生成图表可视化工具

在某个工作日的凌晨三点,某互联网公司的数据分析师李然盯着屏幕上密密麻麻的表格数据,突然发现鼠标滚轮开始...

新闻稿件内容相似度报警器

新闻行业面临内容同质化挑战的当下,某技术团队近日推出自主研发的"鹰眼内容雷达"系统,该工具通过动态语义分析...

使用fleep的文件类型魔术检测工具

在数字化办公场景中,文件类型的精准识别直接影响数据处理的效率。传统方法依赖文件后缀名或基础二进制解析,...

网络速度实时测试工具(上下行带宽统计)

凌晨三点半的卧室依然亮着屏幕,下载进度条卡在97%纹丝不动。这样的场景或许能解释,为什么网络测速工具正在成...

图片批量转码助手(支持颜色模式调整)

在数字内容创作领域,图片格式兼容性与色彩呈现始终是痛点。某款近期迭代的本地化图片处理工具,凭借其多线程...

基于TensorFlow的用户评论评分预测工具

用户评论的文本分析与情感挖掘正在成为企业优化产品的重要抓手。在电商平台、社交媒体及各类内容社区中,每天...

健身房会员卡Excel到期提醒程序

日常运营中,健身房常面临会员卡到期提醒效率低下的问题。传统的人工记录方式不仅耗时,还容易因疏忽导致客户...

简易文本笔记工具(自动保存到本地文件)

窗外的梧桐叶被秋风吹得沙沙作响,咖啡杯沿的热气正缓缓升腾,指尖在键盘上跳跃的瞬间,电脑屏幕突然蓝屏重启...

新闻头条自动抓取与推送工具

在信息爆炸的今天,如何快速获取精准的新闻内容成为许多人的刚需。新闻头条自动抓取与推送工具应运而生,通过...

简易日志关键词实时过滤告警工具

运维工程师张明盯着屏幕上不断滚动的日志文件,十指在键盘上停顿了三次又继续敲击。凌晨两点半的生产环境异常...

进程内存占用排行榜

计算机运行效率与内存管理密不可分。当系统出现卡顿、软件频繁崩溃时,通过进程内存监控工具排查资源消耗,往...

短视频字幕文本摘要生成器

短视频时代的创意生产流程中,字幕文本的提炼需求正快速增长。某科技团队推出的短视频字幕文本摘要生成器,凭...

电子书自动生成Markdown大纲工具

在数字化阅读时代,电子书创作者常面临内容结构梳理的痛点。传统手动编写目录不仅耗时,还可能因章节层级复杂...

按时间规律批量创建模拟文件工具

在日常数据处理、软件测试或系统开发场景中,常需批量创建带有特定时间戳的模拟文件。手动逐一手动生成不仅耗...

文件大小排序分析工具(目录树可视化)

打开电脑D盘时,某些用户常会遇到红色存储警告。传统文件管理器只能显示单层目录,而隐藏在三级子文件夹里的...

简易绘图板(基本几何图形绘制)

光标在屏幕上方划过,纯白色界面瞬间绽开墨色线条。这款名为QuickDraw的简易绘图工具,以几何图形绘制为核心功能...

键盘输入内容安全审计日志工具

2023年某跨国企业数据泄露事件调查显示,38%的敏感信息外泄源于员工键盘误操作。传统审计系统往往聚焦于网络流量...

基于TTS的Python函数文档语音速查工具

键盘敲击声在凌晨的办公室格外清晰,屏幕前的人揉了揉酸痛的颈椎,第27次点开浏览器标签页里叠成山的函数文档。...

商品价格历史波动跟踪分析工具

商品价格波动如同潮汐般难以捉摸,但一双数字化的"眼睛"正在改变这种混沌状态。当某跨国咖啡连锁品牌的采购总监...

人口年龄结构堆叠柱状图生成器

在人口研究、政策制定或市场分析领域,年龄结构数据的可视化呈现往往直接影响决策效率。传统图表工具需要手动...

视频重复片段自动检测与删除工具

短视频创作浪潮下,素材重复问题日益突出。某剪辑师曾因重复片段导致作品限流,三天素材整理工作被迫返工。这...

利用FPDF的自动化生成PDF报告工具

在数据密集型的现代办公场景中,PDF格式的标准化报告已成为企业日常运作的刚性需求。基于PHP语言的FPDF类库,通过...

系统开机启动项管理器(启用-禁用服务项)

对于经常与电脑打交道的用户来说,系统开机速度变慢、后台程序占用资源过多是高频痛点。本文将以两款主流工具...

文件名重复检查与自动重命名工具

办公场景中常遇到这类困扰:下载的文档自动生成重复文件名、摄影素材库存在多张同名图片、项目版本文件因命名...

多维度股票数据趋势分析工具

在信息爆炸的资本市场中,投资者每天面对海量数据——从分时成交明细到行业政策解读,从技术指标异动到全球市...

系统网络流量实时统计图表工具

机房里几十台服务器同时运转,后台数据吞吐量每秒高达数亿字节。某天凌晨两点,某电商平台数据库突然出现响应...